|

Купить решения «Лаборатории Касперского»

в интернет-магазине Kaspersky-Security.ru |

SambaSpy — новый RAT-троян | Блог Касперского

Эксперты «Лаборатории Касперского» обнаружили новый RAT-троян SambaSpy.

Сегодня поговорим о крысах, но не о тех, что с длинными хвостами, а о компьютерных — RAT (remote access trojan). Так называют трояны, которые позволяют злоумышленнику получить удаленный доступ к устройству. Обычно «крысы» умеют самостоятельно устанавливать и удалять программы, контролировать буфер обмена и считывать данные с клавиатуры.

В мае 2024 года в нашу крысоловку попался новый представитель RAT-троянов: SambaSpy. Как это вредоносное ПО проникает на устройства жертв и чем оно там занимается — в этой публикации.

Что такое SambaSpy

SambaSpy — это многофункциональный RAT-троян, обфусцированный с помощью Zelix KlassMaster, что существенно затрудняет его обнаружение и анализ. Тем не менее мы справились с обеими задачами и выяснили, что новый RAT-троян умеет:

- управлять файловой системой и процессами;

- загружать и выгружать файлы;

- управлять веб-камерой;

- делать скриншоты;

- красть пароли;

- загружать дополнительные плагины;

- удаленно управлять рабочим столом;

- регистрировать нажатия клавиш;

- управлять буфером обмена.

Впечатлены? Кажется, что SambaSpy может делать буквально все — идеальный инструмент для злодея бондианы XXI века. Но даже в этом внушительном списке есть далеко не все, что умеет эта крыса. Подробнее о возможностях RAT-трояна читайте в полной версии исследования.

Обнаруженная нами вредоносная кампания была нацелена на жертв исключительно в Италии. Вы удивитесь, но это на самом деле хорошая новость (для всех, кроме итальянцев): обычно атакующие стараются охватить как можно более широкую аудиторию, чтобы максимизировать прибыль, а тут под ударом только Италия. Так чем же это хорошо? Вероятнее всего, злоумышленники тестируют свои гипотезы на итальянских пользователях, чтобы после распространить кампанию и на другие страны — а мы уже знаем о SambaSpy и умеем противостоять этому трояну. Поэтому все, что остается сделать нашим пользователям по всему миру — это позаботиться о надежной защите и со спокойной душой продолжать читать эту историю.

Как злоумышленники распространяют SambaSpy

Если коротко — как и многие другие RAT-трояны, через почту. Атакующие использовали две основных цепочки заражения, и в обоих случаях отправляли своим жертвам фишинговые письма от лица агентства по продаже недвижимости. Главное в рассылке — призыв проверить счет-фактуру, кликнув по гиперссылке.

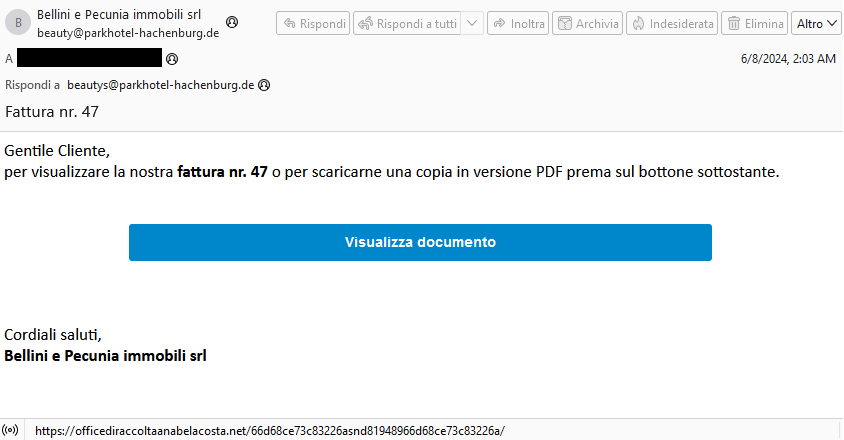

На первый взгляд письмо выглядит легитимным — вот только отправлено оно почему-то с немецкого почтового адреса, хоть и на итальянском языке

После нажатия на ссылку пользователь перенаправляется на вредоносный сайт, который, в свою очередь, проверяет язык системы и используемый браузер. Если у потенциальной жертвы в качестве системного был установлен итальянский язык, а ссылка открылась в браузерах Edge, Firefox или Chrome — ей отправлялся вредоносный PDF-файл, заражавший устройство дроппером или загрузчиком. Отличия между этими видами вредоносного ПО минимальны: дроппер сразу устанавливает троян, а загрузчик сначала скачивает необходимые компоненты с серверов злоумышленников.

Перед началом работы и загрузчик, и дроппер дополнительно проверяли, не работает ли система на виртуальной машине и соблюдается ли главное условие: использование итальянского языка в качестве системного. Если да — устройство заражалось.

Пользователи, не подпадавшие под эти критерии, переадресовывались на сайт Fatture in Cloud — итальянского облачного решения, используемого для хранения и управления цифровыми счетами. Эта хитрая маскировка позволила злоумышленникам атаковать только нужную аудиторию, а все остальные после клика по ссылке переходили на легитимный сайт.

Кто стоит за RAT-трояном

Какая именно группировка распространяет SambaSpy, да еще и таким изощренным способом, — неизвестно. Пока по косвенным признакам нам удалось выяснить, что злоумышленники говорят на бразильском варианте португальского языка. Мы также знаем, что атакующие уже сейчас расширяют свою деятельность на Испанию и Бразилию, — об этом свидетельствуют вредоносные домены, используемые той же группировкой в других обнаруженных кампаниях. Кстати, языковой проверки в них уже нет.

Как защититься от SambaSpy

Самое важное в этой истории — способ заражения. Он наталкивает на мысль, что жертвами следующей кампании могут стать жители любых стран, говорящие на любых языках. Для злоумышленников нет принципиальной разницы, кого конкретно атаковать, равно как не важна и суть фишингового письма: сегодня это якобы счет-фактура от компании по продаже недвижимости, завтра — письмо от налоговой, а послезавтра — билеты на самолет или туристические ваучеры.

Мы подготовили для вас несколько советов и рекомендаций, которые помогут в борьбе с SambaSpy.

- Установите Kaspersky Premium прежде, чем обнаружите признаки заражения своего устройства. Наше решение успешно обнаруживает и нейтрализует как SambaSpy, так и другое вредоносное ПО.

- Всегда помните о фишинговых письмах. Перед тем как кликнуть по любой ссылке в почте, остановитесь на секунду и спросите себя: «А не пытаются ли меня обмануть?».

Источник: Лаборатория Касперского

18.09.2024